Warum DEFENDERBOX?

Wissen Sie, ob Ihr KMU ausreichend gegen Cyberbedrohungen geschützt ist? Ist Ihre IT-Infrastruktur gegen automatisierte Hackerangriffe abgesichert? Kennen Sie die Schwachstellen, die Cyberkriminelle ausnutzen könnten, um in Ihr Netzwerk einzudringen?

Mit dem Einsatz der DEFENDERBOX identifizieren Sie einfach, schnell und cybersicher genau diese Sicherheitslücken und Schwachstellen. Damit Sie sich wieder sicher fühlen!

Warum DEFENDERBOX?

Wissen Sie, ob Ihr KMU ausreichend gegen Cyberbedrohungen geschützt ist?

Die DEFENDERBOX identifiziert Sicherheitslücken und Schwachstellen. Damit Sie sich wieder sicher fühlen:

Maximale CYBERSICHERHEIT für Ihr KMU! Ihre Vorteile:

Höchste

Genauigkeit

Damit Sie sich wieder sicher fühlen!

Schnelle

Ergebnisse

Größte

Abdeckung

Geringer

Aufwand

Höchste

Genauigkeit

Damit Sie sich wieder sicher fühlen!

Schnelle

Ergebnisse

Größte

Abdeckung

Geringer

Aufwand

Effektives

Pentesting

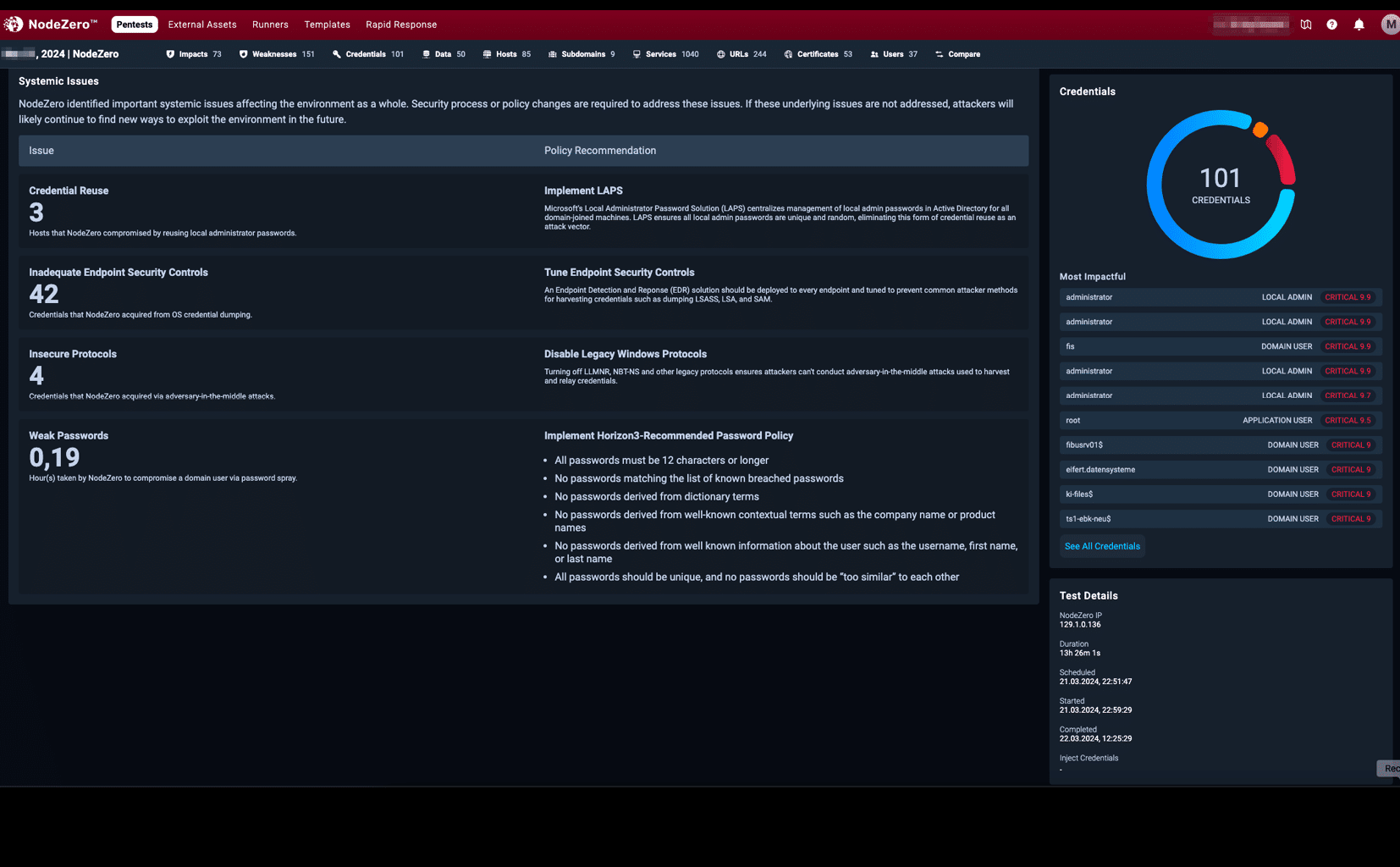

Mit der DEFENDERBOX scannen tausende von Algorithmen nach Schwachstellen und Sicherheitslücken in Ihrer IT.

Aus

Hackerperspektive

Dabei kommt Künstliche Intelligenz zum Einsatz — gegen Künstliche Intelligenz.

Penetrations-

testing

Sie erhalten eine genaue Analyse aller Risiken inkl. Priorisierung der Behebung.

Software

as-a-Service

Ihre Penetrationstets (Pentests) bzw. Scans werden voll automatisiert initiiert.

Weitere Cyber-Sicherheitsoptionen sind modular zubuchbar.

Effektives

Pentesting

Mit der DEFENDERBOX scannen tausende von Algorithmen nach Schwachstellen und Sicherheitslücken in Ihrer IT.

Aus

Hackerperspektive

Dabei kommt Künstliche Intelligenz zum Einsatz — gegen Künstliche Intelligenz.

Penetrations-

testing

Sie erhalten eine genaue Analyse aller Risiken inkl. Priorisierung der Behebung.

Software

as-a-Service

Ihre Penetrationstets (Pentests) bzw. Scans werden voll automatisiert initiiert.

Weitere Cyber-Sicherheitsoptionen sind modular zubuchbar.

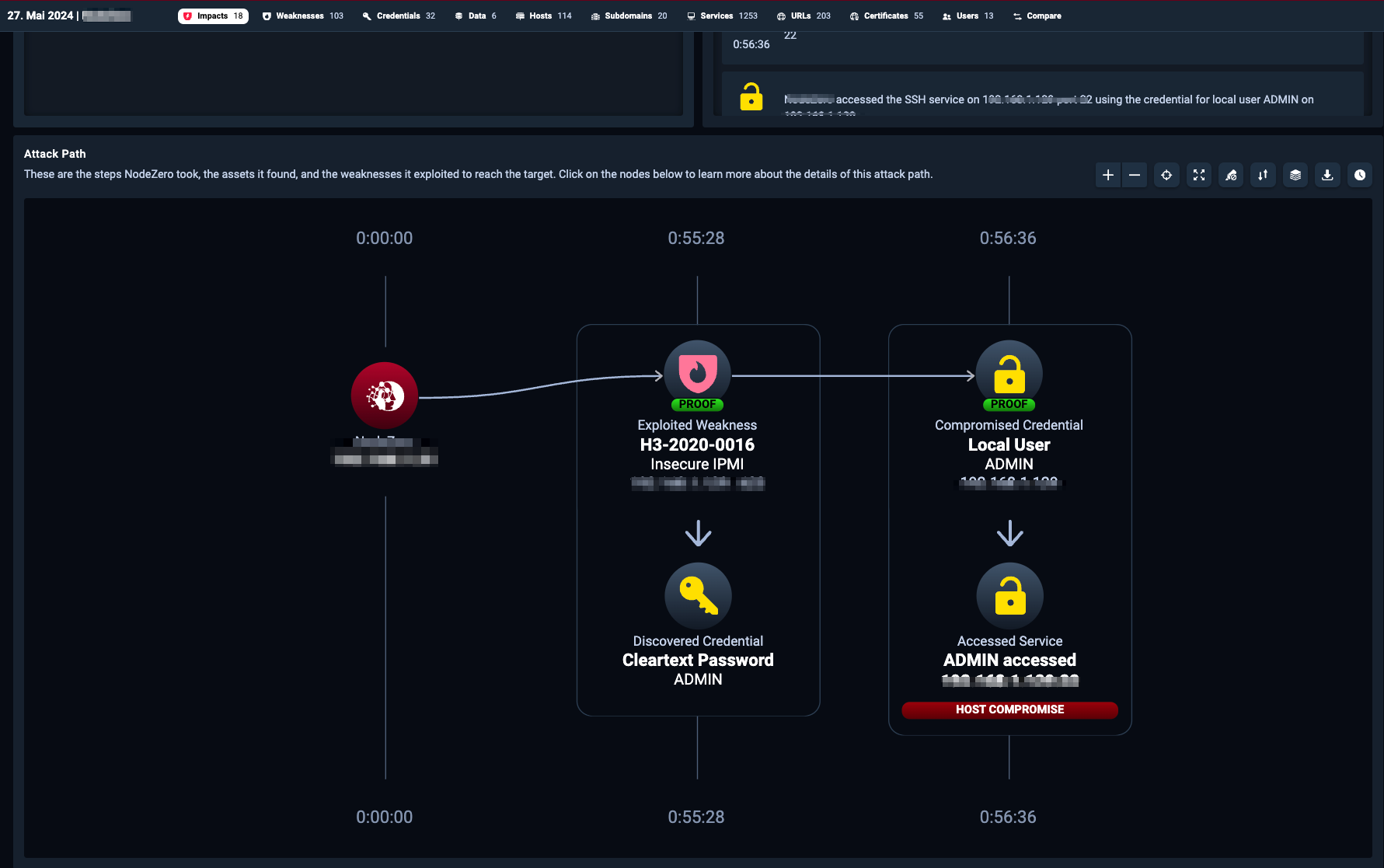

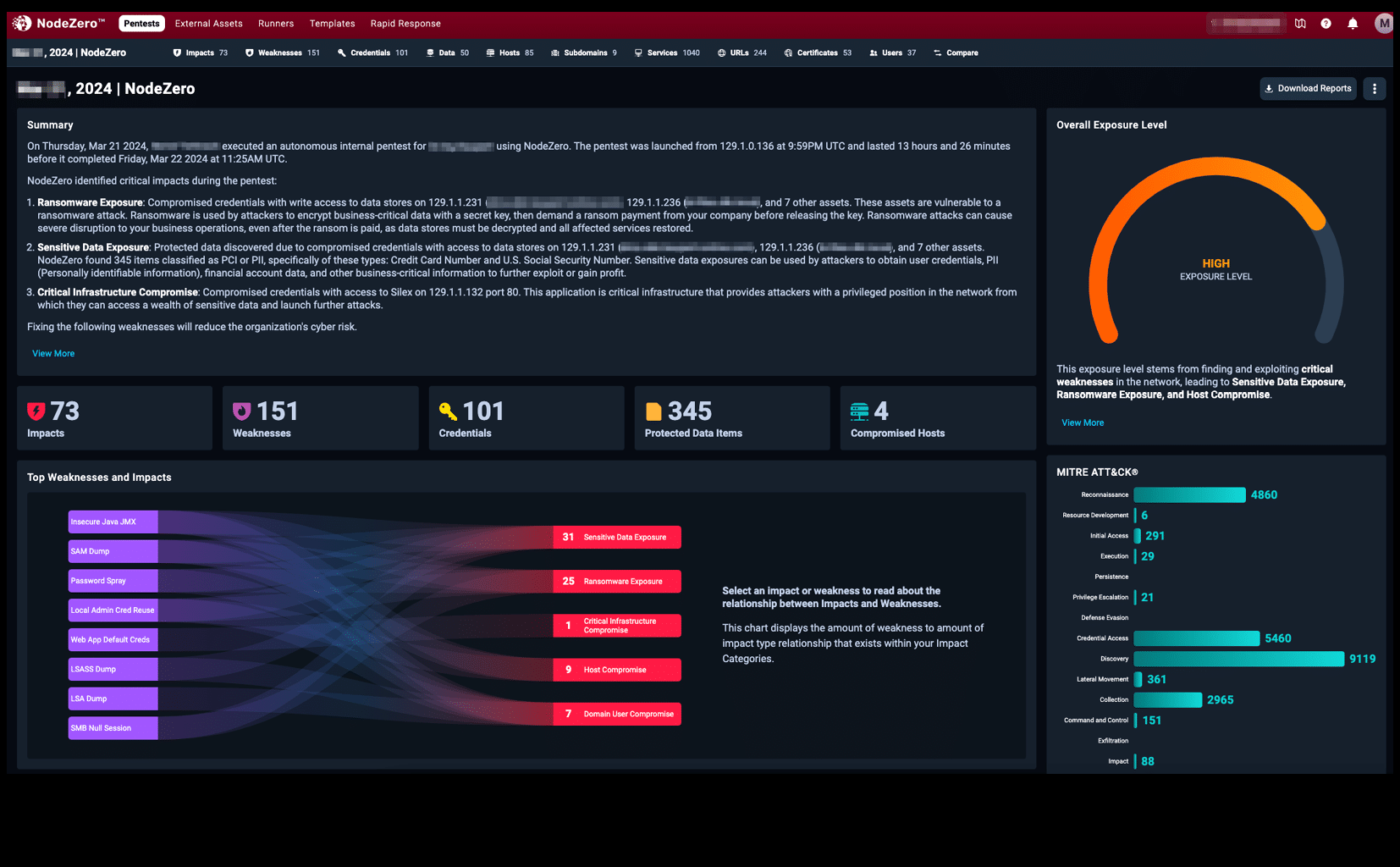

Sind Mitarbeiter-Accounts kompromittiert?

Ihre Angriffspfadanalyse

Schwachstellen und Auswirkungen werden in Ihrem Report genau beschrieben.

SCHUTZ.

Bei jedem Pentest prüft die DEFENDERBOX hunderte, verschiedenster Angriffsszenarien. Gleichzeitig identifiziert sie Sicherheitslücken in Ihrem Netzwerk.

REPUTATION.

Die DEFENDERBOX schützt Ihre Reputation durch die Beseitigung von Ausfallzeiten, da kompromittiertere Sicherheitslücken erkannt und vor einer echten Gefahr geschlossen werden können.

VORSPRUNG.

Durch die Ergebnisse und Auswertungen können Sie proaktiv Ihre Sicherheitsstruktur und ‑maßnahmen optimieren.

AUTOMATISIERT.

Der Penetrationstest startet voll automatisiert auf wöchentlicher oder monatlicher Basis.

Die DEFENDERBOX bündelt das Knowhow aus Sicherheitsprüfungen von mehr als 1000 Servern und Schwachstellenanalysen von mehr als 2 Mio. Telekommunikationskunden.

IT-Infrastruktur und Technologie

IT-Sicherheit

„Die Hacker werden immer einen Schritt voraus sein. Deshalb benötigt jedes Unternehmen neben technischer Sicherheit auch eine proaktive und regelmäßige Überwachung.“

Markus Schulte,

Sicherheitsexperte & Geschäftsführer SMB Cybersecurity GmbH

IT-Infrastruktur und Technologie

IT-Sicherheit

„Die Hacker werden immer einen Schritt voraus sein. Deshalb benötigt jedes Unternehmen neben technischer Sicherheit auch eine proaktive und regelmäßige Überwachung.“